A finales de enero de este 2021 hubo una noticia que pasó bastante inadvertida por los medios de comunicación pero que, en sí misma, representó un hito histórico para el mundo de la seguridad informática en todo el planeta y una muy buena razón para ir a dormir más tranquilos, ya que se desmantelaba la infraestructura detrás del Emotet, una de las redes de malware más sofisticadas nunca vistas.

¿Qué era la Emotet?

La Emotet era una «Botnet», una red de software malicioso nacida en 2014 como un virus «troyano» bancario, pero que en poco tiempo se convertiría en una red de distribución de malware. Sus robots infectaron a miles de millones de dispositivos en pocos años ya menudo era considerada como la pieza de malware más peligrosa del mundo y responsable de aproximadamente 2000 millones de dólares en pérdidas, aunque actualmente se asume que esta estimación podría ser muy conservadora. Se informa, además, que hoy en día todavía podría haber más de 1 millón de dispositivos infectados por su software malicioso.

Era una red de malware tan sofisticada y potente que su desmantelamiento parecía casi imposible. Pero gracias a los esfuerzos coordinados de los servicios de seguridad de diferentes países (EE.UU., Países Bajos, Alemania, Reino Unido, Francia, Lituania, Canadá y Ucrania) cuyas jurisdicciones, unidas por Europol, consiguieron acabar con una red de cibercrimen global que causó estragos en todo el planeta durante la mayor parte de la última década.

La infraestructura detrás de la Emotet operaba a cientos de servidores en todo el mundo y eran los responsables de infectar las nuevas víctimas y crear nuevas variantes de malware para otros grupos criminales organizados.

De qué era capaz esta red de malware?

A muchos no les sonará el nombre de Emotet, pero esta red de software malicioso que se acabó convirtiendo en un vehículo supersofisticado de muchos otros virus. Es decir, era capaz de casi todos los delitos cibernéticos tipificados en las leyes:

- Spam en el correo electrónico replicado a contactos y familiares con archivos adjuntos infectados.

- Apertura de acceso a información personal o documentación de valor.

- Ransomware: encriptación de bases de datos, la gran pesadilla de las empresas.

- Piching de correos personales donde muchas personas habrían perdido sus ahorros o los habrían robado información.

- Robo de claves en cuentas bancarias.

- Entre muchos otros.

Así pues en el año 2014, se detectó, por primera vez, un nuevo virus troyano que capturaba información bancaria y al querer contrarrestarlo este se replicaba e infectaba otros ordenadores mientras se copiaba a sí mismo en documentos de Word para seguir con su periplo de robo de credenciales e información personal.

Y Esto fue sólo el principio …

En las siguientes actualizaciones se añadieron envío de spam e inyección de código malicioso (incluidos otros troyanos bancarios). Se le añadieron funciones que ayudaban a esta red a eludir las barreras antimalware y de ciberseguridad utilizando capacidades similares a las de un «worm» (virus gusano).

Su nivel de sofisticación fue tal que llevó al departamento de inteligencia de Estados Unidos a la conclusión de que la Emotet era una de las piezas de malware más costosas de la historia.

¿Por qué, desde el punto de vista criminológico, era tan interesante?

Emotet era una pieza de ingeniería informática todopoderosa, o «casi». Cuando el malware se hacía con el control de tu ordenador una de sus primeras tareas era saquear el correo y su lista de contactos para buscar nuevas puertas de entrada donde replicarse a sí misma.

Cabe destacar que los correos enviados por este virus, en realidad, no parecían SPAM, ya que estaban enviados desde direcciones de confianza: amigos, familiares, clientes, etc. Y eso conllevaba una probabilidad mucho mayor que sus correos fueran abiertos y sus adjuntos fueran descargados.

Sin embargo el SPAM no era el único método de expansión del que disponía. También se propagaba por otras redes conectadas rompiendo contraseñas con el uso de ataques de fuerza bruta.

Emotet era polimórfica

El hecho de que este malware fuera polimórfico significa que cambiaba a sí misma. Y cada vez que se descargaba en una nueva máquina cambiaba de forma (su código) evitando así la detección por firmas. Lo que dificultaba muchísimo su detección por parte de las barreras de seguridad informática.

Y todo esto que hemos explicado, pasaba sin que el propietario del dispositivo enterara de nada. Así pues, al cabo de unos años una red inmensa en todo el planeta disfrutaba cada vez más de libertad toda para operar lanzando ataques contra las víctimas predilectas de los hackers detrás de la infraestructura: Muchas veces ataques de ransomware para encriptar las bases de datos de empresas.

Si no sabes que es el Ransomware y porque es tan peligroso para tu empresa puedes leer algo en este artículo que escribimos para vosotros.

Si necesitas asesoramiento para fortalecer la seguridad informática de tu infraestructura llámanos al 972 22 89 43 o envíanos un whatsapp al 602 25 26 23.

Puedo comprobar si mi correo quedó infectado?

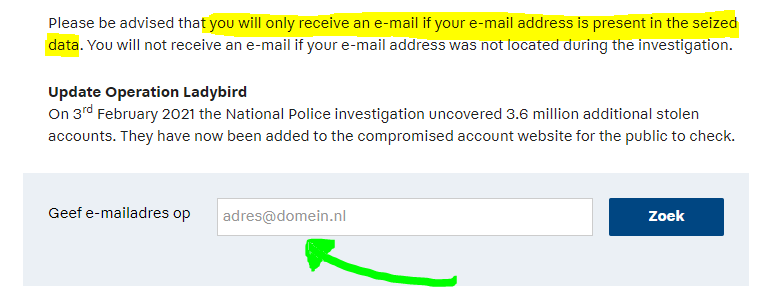

Aunque la red Emotet fue desmantelada todavía existen millones de dispositivos infectados cuyos propietarios desconocen que el virus sigue dentro de su aparato.

No obstante, las autoridades han puesto una herramienta a disposición de los usuarios para poder comprobar si nuestro correo electrónico fue infectado por el virus.

La página está en holandés, pero para aquellos que no tengamos el gran privilegio de hablar el idioma de los países bajos también se puede traducir al inglés. Basta con introducir nuestro correo electrónico y en caso de que esté en la lista de correos infectados se recibirá un correo automáticamente en caso contrario no se recibirá ninguna.